-

PLUS

8 smarta tips för Google Foto – Ta kontroll över bilderna i påsk

-

PLUS

Krönika: Nej AI, jag vill inte vara din kompis eller partner

-

PLUS

Kommentar: Hindren som stoppar Tre

-

PLUS

Tips: 8 knep till Googles anteckningsapp Keep

-

PLUS

Apple Intelligence påminner mig om något betydligt bättre

-

PLUS

Mobils stora guide till Apple Intelligence i Iphone

-

PLUS

Krönika: Mobiltillverkare för första gången, igen

-

PLUS

11 tips: Google-appen som kan mycket mer än du tror

-

PLUS

Krönika: Google är bra på gratis men usla på att ta betalt

-

PLUS

Så kan Xiaomi-telefonen bli Mac-datorns och Iphones bästa vän

Vi förklarar

Passkeys: Därför behöver du veta mer om dem

Passkeys är en innovation som minskar risken för nätattacker, men den har svårt att slå igenom. Vi förklarar hur det fungerar och var problemet ligger.

Passkeys har framställts som, om inte en revolution, så åtminstone en viktig reform för bättre IT-säkerhet. De flesta av de stora IT-jättarna som Google, Apple, Samsung och Microsoft har anammat tekniken, och uppmanar sina användare att också göra det. Många av användarna har dock valt att tacka nej när de får en uppmaning att skapa en passkey, och tekniken har inte slagit igenom som önskat. En förklaring är just frånvaron av en förklaring. När Google skickar en uppmaning åt dig att skapa en säker nyckel kanske du för det första undrar varför det här inte redan är gjort och vad skillnaden är i hur det fungerar, och för det andra kanske du drabbas av en naggande misstanke om att det kan vara en bluff, som det är säkrast att inte agera på.

Ytterligare en förklaring till förvirringen är att passkey kanske är ett ord som borde översättas till svenska, men det råder i så fall ingen konsensus om vad det ska översättas till. Apple och Samsung kallar det för passkey, medan Google uppmanar dig att skaffa dig en säker nyckel, och Microsoft kallar det för säkerhetsnyckel.

Trots att det här inte är den första artikeln som skrivs om passkeys finns det alltså fortfarande något av ett informationsunderskott som vi ska hjälpa till att försöka råda bot på. Det finns också andra skäl till att tekniken stött på motstånd som vi ska förklara, och om det finns några problem med tekniken.

Vad är passkeys?

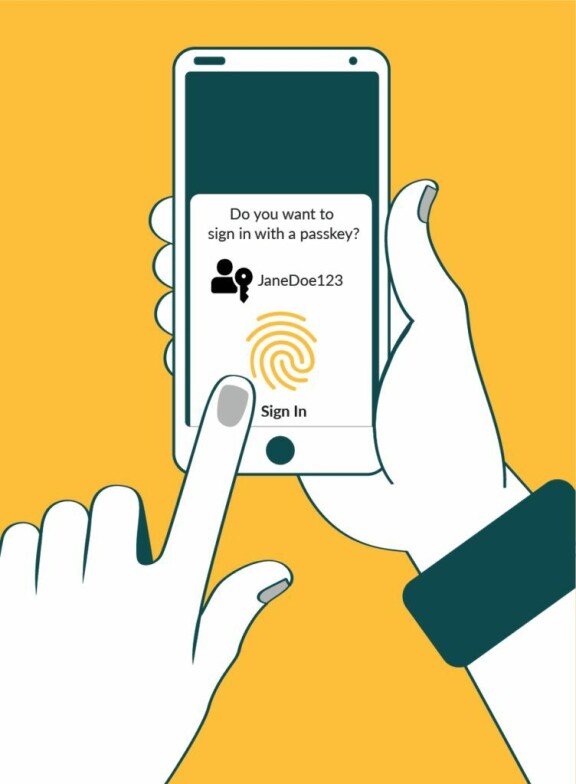

Man kan och vi ska tala om öppna och slutna kryptonycklar och att förenkla för användaren, men det enklaste sättet att förklara för svenska användare vad passkeys innebär är att det fungerar som Mobilt Bank ID. Bank ID använder en annan teknisk lösning än passkeys men principen känner vi igen. Precis som med BankID skapar vi en passkey som vi skyddar med en pinkod eller biometrisk inloggning (fingeravtryck eller Face ID), och som vi sedan använder till att legitimera oss på alla möjliga ställen. Och framför allt, det finns bara ett exemplar av ditt mobila Bank ID, det ligger i din telefon och kan inte flyttas därifrån, du måste skapa ett nytt Bank ID om du blir av med eller byter din telefon.

Fördelarna med Bank ID och passkeys jämfört med att ha ett användarnamn och lösenord är flera. För det första behöver du inte komma ihåg olika användarnamn och lösdenord till olika sajter, det räcker med pin-koden till din nyckel och inte ens det om du loggar in med fingeravtryck eller ansiktsigenkänning. För det andra kan ingen logga in i ditt namn bara genom att komma åt ditt lösenord. Även om de skulle få tag på pin-koden till ditt mobila Bank ID behöver de ju även själva telefonen med Bank ID:t på för att kunna logga in, och har du blivit av med den kan du enkelt spärra ditt Bank ID och göra pinkoden värdelös för tjuven.

Hur fungerar det?

Principen bakom passkeys är att det finns två nycklar. Den ena är den du har på din mobil/surfplatta/dator. Den är krypterad och skyddad på alla tänkbara vis och kan inte flyttas och därmed inte stjälas. Den andra nyckeln är offentlig och finns hos din passkey-leverantör, till exempel Google eller Apple. Genom att passa ihop de här två nycklarna kan man bekräfta att du är den som skapat nycklarna. Krypteringsmetoden som används gör att du inte kan räkna ut vad den privata nyckeln är utifrån den offentliga.

Läs även

-

Samsungs och Googles smartglasögon kommer nästa år

-

Nya systemkrav slår mot budgetmobiler

-

8 smarta tips för Google Foto – Ta kontroll över bilderna i påsk

-

Hitta vad internet säger om dig – gratis tjänst kan hitta och radera uppgifter

-

Test: Xiaomi Poco F7 Pro – Toppmobil till mellanpris

-

Tack för allt, Android 12 – får inte längre några uppdateringar

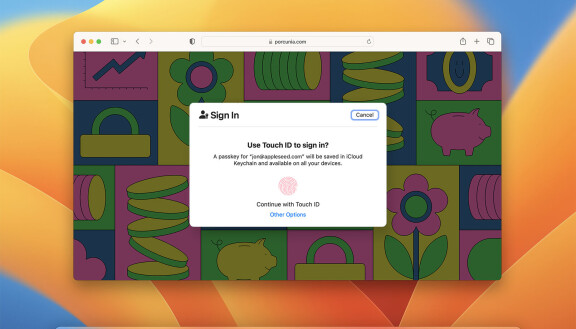

Om du vill logga in dig på en tjänst med passkeys tar du fram din nyckel genom att låsa upp din mobil, och tjänsteleverantören ber om att få tillgång till den offentliga nyckeln, och så ansluts de till varandra och bekräftar att inloggningen är korrekt.

I praktiken vill tjänsteleverantörerna göra det här förvarandet så smidigt som möjligt för dig och de talar sällan om passkeys eller säkra nycklar utan ber dig bara att logga in genom att identifiera dig på mobilen. Det här är en del av det pedagogiska problemet, för som användare ser du ju ingen skillnad på om Google använder en säker passkey för inloggning eller om den bara använder tjänsten för att spara lösenord på din enhet. Men ur säkerhetssynpunkt är det stor skillnad, med en passkey skickas inget användarnamn eller lösenord över öppna Internet där det kan kapas, som det gör i det senare fallet.

Delade passkeys

Google och Apple har kringgått en av de viktigaste grundprinciperna i sina passkey-lösningar, och det innebär också ytterligare en säkerhetsrisk.

Att en passkey, likt mobilt Bank ID, bara finns på en enda plats är förstås en fördel ur säkerhetssynpunkt, men det kan också vara en smula opraktiskt. Har du ett Google- eller Applekonto loggar du förmodligen in på samma tjänster på mer än en enhet, både på datorer, surfplattor och mobiler.

Både Google och Apple har därför i sin passkey-lösning bestämt sig för att den privata nyckeln inte bara ska förvaras lokalt, utan även delas via företagens molntjänster. Har du skapat en passkey har du sedan den tillgänglig på alla enheter där du är inloggad med ditt Google- eller Apple-konto. Definitivt smidigt, men samtidigt har man ju då frångått principen som är en av orsakerna till att passkey-tekniken är så mycket säkrare. För i praktiken finns det ju nu mer än en kopia av din passkey, och någon skulle kunna ha tillgång till en av kopiorna utan att du vet om det.

Jämfört med en lösning som Bank ID där den som vill komma åt din inloggning behöver både din lösenkod och din mobil, räcker det i praktiken med att komma åt din inloggning till Google eller Apple. Sedan har både Apple och Google lagt in en rad säkerhetsåtgärder som gör det svårare för någon att logga in med ditt ID på en ny enhet utan att du upptäcker det, och biometrisk avläsning vid flera tillfällen för att försvåra obehöriga att få tillgång till funktionerna.

Vilken typ av attacker skyddar passkeys mot?

Passkeys skyddar mot flera olika typer av cyberattacker.

Dels riskerar du inte att få ditt konto kapat genom att lösenordet läcker i en hackerattack, eftersom du inte använder något lösenord för att logga in. Men en annan viktig form av attack som passkeys fungerar mot är olika former av phishing och social hacking, där du luras att mata in personlig information på en webbsida.

Detta beror på autentiserings-standarden WebAuthn som används av de flesta passkeys. För visserligen är din publika nyckel allmänt tillgänglig, men tack vare WebAuthn sker en kontroll att den som använder nyckeln också är de som de utger sig för att vara. Det går alltså inte att skapa en fejksajt som liknar din bank där du kan logga in med din passkey. Vi kan återigen likna vid mobilt Bank ID. Om en sajt låter dig logga in med Mobilt Bank ID är du inte bara garanterad att ingen personlig inloggningsinformation kan läcka, utan Bank ID garanterar också att sajten är en seriös aktör.

Liknelsen är inte hundraprocentig. Tillgången till Bank ID är mer begränsad än till passkeys och Google och Apple är stora aktörer som potentiellt behöver granska miljontals aktörer. Troligen kommer ingen kunna utge sig för att vara din bank utan att vara det, men kanske som en seriös tjänst som du vill anlita men som i själva verket visar sig vara en bedrägeriverksamhet som stänger ner webbsajten och försvinner. Fortfarande gäller sunt förnuft att kolla upp de tjänster man anlitar och att inte mata in personlig information utan anledning, men med passkeys kan man känna sig lite lugnare.

Varför har passkeys svårt att slå igenom?

Alla vill införa passkeys, och det är en del av problemet.

För ett par år sedan talades det om passkeys som en revolution som mer eller mindre skulle avskaffa lösenorden. Så har det inte blivit, i alla fall inte ännu. Vi har talat om att man har varit dåliga på att förklara vad det är och varför vi ska godkänna illa förklarade förfrågningar från Google och Microsoft, men det finns också en annan förklaring. Google, Samsung, Microsoft och Apple vill alla införa passkeys, men man har ingen gemensam teknik.

Det innebär att de sajter som vill använda passkeys i stället för användarnamn och lösenord för inloggning måste stödja ett antal olika tekniker, och du som användare måste välja om du vill logga in med Google, Samsung eller kanske Microsoft.

För att ännu en gång jämföra med Bank ID vore det som om varje svensk bank hade sitt eget Bank ID-system, som de försökte få innehavarna av olika webbsajter att anamma. Resultatet skulle då förmodligen bli att bara ett fåtal sajter använde en viss banks Bank ID, och att det främst var användbart för att logga in på din bank, och då skulle du förmodligen ha svårt att se nyttan med det jämfört med att använda bankdosan, och tekniken skulle aldrig ta fart.

Så är det ju inte, och förmodligen är det just ett samarbete som behövs för att passkeys på allvar ska ersätta lösenorden. Potentialen finns där, för de stora aktörernas passkeys bygger på samma standarder och är ganska lika varandra tekniskt sett. Men något samarbete för universella passkeys ser vi fortfarande inga tecken på.